Vergleich: Pentests durch externe Dienstleister vs. Eigenregie

Früher oder später landet das Thema „Pentesting“ bei jeder IT-Abteilung auf dem Schreibtisch. Während einige Unternehmen mit vorbereiteten Prozessen und Erfahrungen aus vergangenen Jahren an dieses Thema herangehen, gibt es ebenso viele, die sich am liebsten davor drücken oder es unbestimmt in die Zukunft verschieben würden. Die Fragen, die sich dann aufdrängen, sind zahlreich und komplex:

- Sollen wir den Pentest selbst durchführen oder einen externen Dienstleister beauftragen?

- Wem können wir vertrauen und welche Kosten kommen auf uns zu?

- Haben wir die notwendigen Ressourcen und Kompetenzen im Haus?

Keine Sorge, Sie sind nicht allein! Die Entscheidungen und Bedenken betreffen nicht nur die operative Ausführung des Pentests, sondern berühren auch Themen wie Vertrauen, finanzielle Investitionen und die grundsätzliche Bereitschaft, sich externer Expertise zu öffnen oder auf interne Ressourcen zu setzen.

In diesem Blogbeitrag beleuchten wir die Vor- und Nachteile beider Optionen und geben Ihnen Entscheidungshilfe an die Hand.

Außerdem erfahren Sie:

- Was genau ein Pentest ist und welche Vorteile er bringt

- Wie Sie einen geeigneten Dienstleister finden

- Ob Sie einen Pentest selbst durchführen oder extern vergeben sollten?

Was genau ist nochmal ein Pentest und welche Vorteile gibt es?

Ein Pentest, kurz für Penetrationstest, ist eine simulierte Cyberangriffsmethode auf ein Computersystem, Netzwerk oder eine Webanwendung, um Sicherheitslücken zu identifizieren, auszunutzen und zu bewerten. Ziel eines Pentests ist es, kritische Schwachstellen zu finden, bevor sie von echten Angreifern ausgenutzt werden können, und somit die Sicherheitsmaßnahmen eines Unternehmens zu stärken. Durch das gezielte Ausnutzen von Schwachstellen, unter kontrollierten Bedingungen, liefert der Pentest wertvolle Einblicke in die Effektivität der bestehenden Sicherheitsvorkehrungen und zeigt auf, wo Verbesserungen notwendig sind.

Für eine tiefergehende Betrachtung verschiedener Arten von Pentesting, einschließlich Netzwerk-, Anwendungs- und physischer Penetrationstests, sowie detailliertere Informationen über das spezifische Vorgehen bei diesen Tests, verweisen wir auf unseren ausführlichen Artikel: „Alles, was Sie über Pentesting wissen müssen: Arten und Methodik“. Die Entscheidung, ob Sie einen Pentest selbst durchführen oder einen externen Dienstleister beauftragen sollten, ist abhängig von verschiedenen Faktoren wie Expertise, Ressourcen und Budget. Wir haben in der folgenden Tabelle die wichtigsten Faktoren in einer Tabelle gegenübergestellt.

Vergleich: Pentests durch externe Dienstleister vs. Eigenregie

Beide Optionen haben ihre Vor- und Nachteile, die es abzuwägen gilt.

| Kriterium | Vorteile externe Dienstleister | Nachteile externe Dienstleister | Vorteile Eigenregie | Nachteile Eigenregie |

|---|---|---|---|---|

| Expertise | Fachexpertise und Spezialisierung | Kosten | Vollständige Kontrolle und Anpassung | Erfordert qualifizierte Fachkräfte |

| Objektivität | Objektive Sicht auf Sicherheitslücken | Vertraulichkeitsbedenken | Integration in interne Prozesse | Risiko der Betriebsblindheit |

| Ressourcen | Zeitersparnis für interne Teams | Abhängigkeit von externen Zeitplänen | Kosteneffizienz auf lange Sicht | Zeit- und Ressourcenaufwand für Weiterbildung |

| Tools und Methoden | Breiteres Spektrum an Tools | Mögliche Abhängigkeit von Dienstleister-Tools | Wahl der spezifisch notwendigen Tools | Möglicherweise eingeschränkte Vielfalt |

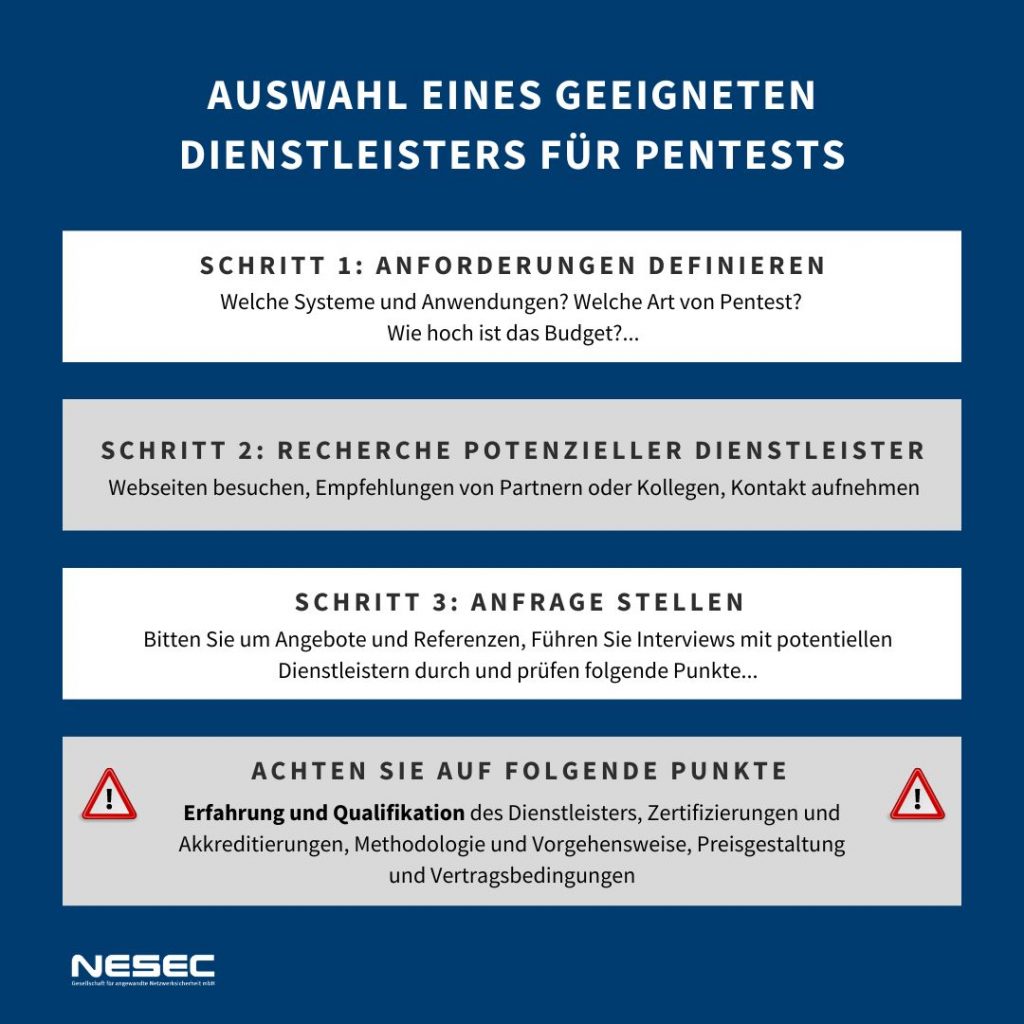

Pentest extern vergeben: Auswahl eines geeigneten Dienstleisters für Pentests

Die Suche nach einem geeigneten Dienstleister für Pentests ist ein wichtiger Schritt, um die Sicherheit Ihrer IT-Infrastruktur zu gewährleisten. Hier einige Tipps, die Ihnen bei der Auswahl helfen können:

Ein solcher geeigneter Partner für Pentesting sollte nicht nur über die notwendigen technischen Fähigkeiten verfügen, sondern auch eine nachweisliche Erfolgsgeschichte in Ihrem spezifischen Unternehmensumfeld vorweisen können. In dieser Hinsicht hebt sich NESEC deutlich hervor. Mit einem Team aus erfahrenen und hochqualifizierten Mitarbeitern führt NESEC seit über zwei Jahrzehnten erfolgreich Pentests bei mittelständischen Unternehmen durch. Diese langjährige Erfahrung spiegelt sich in der Tiefe des Wissens und der spezialisierten Expertise wider, die NESEC in jedes Projekt einbringt.

Wenn Sie einen Einblick in die Leidenschaft und das Engagement hinter NESEC gewinnen möchten, lohnt sich ein Blick auf das LinkedIn-Profil des Inhabers und leidenschaftlichen Pentesters, Christian Gresser. Dort können Sie mehr über seine umfassende Erfahrung im Bereich der Cybersicherheit erfahren und wie diese NESEC zu einem vertrauenswürdigen Partner für Unternehmen macht, die ihre IT-Infrastruktur gegen die immer fortschrittlicheren Bedrohungen von heute schützen möchten.

Schauen Sie sich das LinkedIn-Profil von Christian Gresser an

Pentest selbst durchführen: Auswahl geeigneter Mitarbeiter für Pentests

Bei der Stärkung Ihrer Unternehmenssicherheit durch Pentesting stehen Ihnen zahlreiche Tools und Ressourcen zur Verfügung. Ein entscheidender Schritt ist die Identifizierung eines geeigneten und motivierten Mitarbeiters in Ihrem Team, der ein ausgeprägtes Interesse an Sicherheitsüberprüfungen und Pentesting zeigt. Diese Person könnte die Chance erhalten, sich in diesem spezialisierten Bereich weiterzubilden und so einen wertvollen Beitrag zur Sicherheit Ihres Unternehmens zu leisten.

Zur Identifizierung geeigneter Mitarbeiter im Team:

- Suchen Sie nach motivierten und interessierten Mitarbeitern, die sich im Bereich Sicherheitsüberprüfung und Pentesting weiterbilden möchten.

- Achten Sie auf technisches Verständnis, Problemlösungsfähigkeiten und kritisches Denken.

- Fördern Sie die Teilnahme an Schulungen und Workshops, um die Fähigkeiten der Mitarbeiter zu verbessern.

Eine hervorragende Ressource für die Weiterbildung in diesem Bereich bieten wir mit verschiedene Seminare und Workshops zu Hacking und Pentesting an.

Diese Kurse sind speziell darauf ausgerichtet, Fachkräften die notwendigen Fähigkeiten und Kenntnisse zu vermitteln, um Sicherheitslücken effektiv zu identifizieren und zu beheben. Von grundlegenden Einführungen in die Welt des Hackings bis hin zu fortgeschrittenen Techniken des Pentestings decken die Seminare ein breites Spektrum an Themen ab. Diese Ausbildung kann Ihrem designierten Mitarbeiter helfen, ein tiefes Verständnis für die verschiedenen Aspekte der Cybersicherheit zu entwickeln und gleichzeitig praktische Fähigkeiten zu erwerben, die unmittelbar in Ihrem Unternehmen angewendet werden können.

Empfehlung: Hybrider Ansatz mit Kombination von internen und externen Pentests

Als Fazit lässt sich festhalten, dass ein hybrider Ansatz, der eine Kombination aus internen und externen Pentests vorsieht, oft die effektivste Strategie darstellt. Durch die Nutzung interner Ressourcen für regelmäßige Sicherheitsüberprüfungen und die Einbeziehung externer Experten für tiefgreifende, spezialisierte Tests können Unternehmen ein hohes Sicherheitsniveau erreichen. Dieser Ansatz ermöglicht es, die Stärken beider Seiten optimal zu nutzen – die interne Kenntnis über die eigene IT-Infrastruktur sowie die objektive Perspektive und das spezialisierte Wissen externer Pentester.

Fazit extern durchgeführter Pentest vs. intern durchgeführter Pentest

| Kriterium | Extern durchgeführter Pentest | Inter durchgeführter Pentest |

|---|---|---|

| Unabhängigkeit & Expertise | Hoch | Niedrig |

| Umfassende Tests | Hoch | Mittel |

| Effizienz & Zeitersparnis | Hoch | Niedrig |

| Kostentransparenz | Hoch | Mittel |

| Kontrolle & Know-how-Aufbau | Niedrig | Hoch |

| Flexibilität & Anpassung | Mittel | Hoch |

| Ressourcenbelastung | Niedrig | Hoch |

| Zeitaufwand & Komplexität | Niedrig | Hoch |

NESEC hat sich als vertrauenswürdiger Partner für Pentesting bewährt und dient seit über zwei Jahrzehnten zahlreichen deutschen Unternehmen als zuverlässige Stütze in Fragen der Cybersicherheit. Mit einer tiefen Verpflichtung zur Qualität und zum Schutz Ihrer Daten kann NESEC auch Sie dabei unterstützen, Ihre Sicherheitsziele zu erreichen und eine robuste Verteidigung gegen Cyberbedrohungen aufzubauen. Ob Sie Unterstützung bei der Durchführung externer Pentests benötigen oder Rat suchen, wie Sie Ihr internes Team am besten aufbauen und schulen können – NESEC steht bereit, um Sie auf jedem Schritt dieses wichtigen Weges zu begleiten.