Pentests und Netzwerksicherheit sind unsere Passion seit über 20 Jahren

Wir finden zuverlässig Ihre Sicherheitslücken. Wir kommen, wenn andere nichts mehr finden. Dafür schätzen uns unsere Kunden aus allen Bereichen der Wirtschaft, Politik. Industrie und Gesundheitswesen.

WARUM PENTESTING BEI NESEC?

Passionierte Mitarbeiter

Zahlreiche Zertifizierungen

(hier ansehen)

Effektive Penetrationstest Methoden

Eigene Tools und automatisierte Dienste

Sicher und diskret

Seit über 20 Jahren am Markt

UNSERE LEISTUNGEN IM BEREICH PENTESTING UND CYBER SECURITY CHECKS

Je nach Zielsetzung sind verschiedene Varianten zur Durchführung eines Penetrationstests möglich.

Wir setzen kommerzielle, opensource und eigen entwickelte Skripte zur Identifizierung bisher nicht bekannter Sicherheitslücken ein.

Infrastruktur Pentest

Penetrationstests der Infrastruktur dienen dazu, einen Überblick über alle vorhandenen Risiken und Schwachstellen zu bekommen. Bei einem Penetrationstest aus dem Internet prüfen wir u.a. Firewall-Systeme, VPN-Zugänge, Mailserver und die gesamte, aus dem Internet erreichbare Netzwerkstruktur. Bei einem internen Penetrationstest sind vor allem Domain Controller, Fileserver, interne Webserver aber auch Peripheriegeräte wie USVs unser primäres Angriffsziel.

Pentest bei Mobile Apps

Mobile Anwendungen bzw. Apps auf Tablets und Smartphones werden immer wichtiger. Entsprechend steigen die Anforderungen an Informationssicherheit und Datenschutz auch bei Mobile Apps. Wir prüfen Ihre Mobile Apps auf Risiken und Schwachstellen.

Pentest bei Webanwendungen

Aus Geschäftsprozessen nicht mehr wegzudenken. Entsprechend hoch sind mögliche Schäden bei einer Kompromittierung. In unseren Penetrationstests für Webanwendungen prüfen wir Eingabemöglichkeiten in Webanwendungen aber auch webbasierten APIs.

Individueller Pentest

Individuelle Tests bieten sich an, wenn z.B. neu installierte Systeme oder Anwendungen überprüft und abgenommen werden sollen. Hier können wir gezielt auf Ihre Wünsche und Anforderungen eingehen.

Der Unterschied zwischen einem Penetrationtest und einem Cyber Security Check

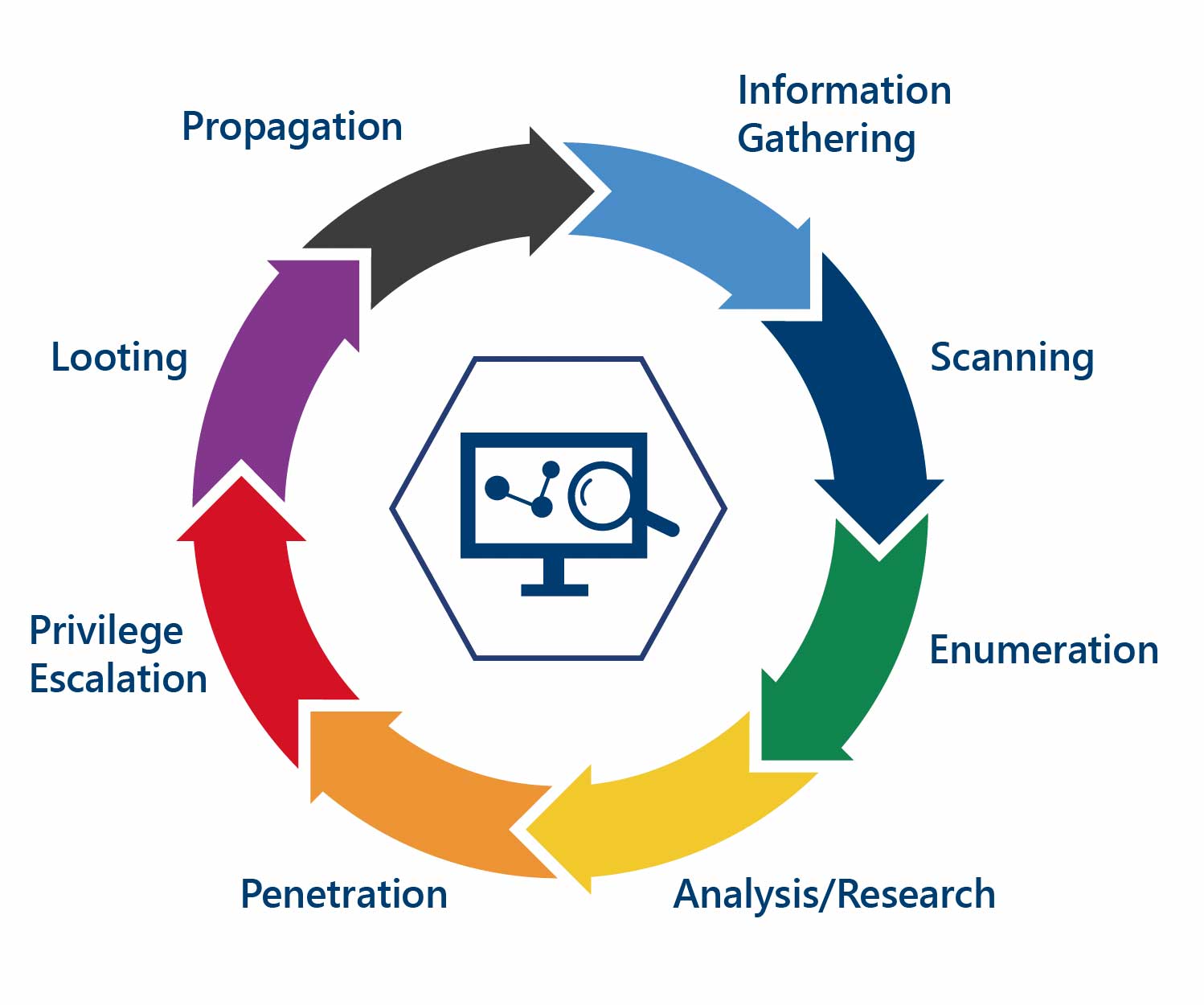

Penetrationstest

- Es werden reale Hacking Angriffe auf die Zielsysteme durchgeführt, dokumentiert und Handlungsempfehlungen gegeben

- Genaue Defintion welche IT-Systeme überprüft werden sollen bzw. ob auch personelle und organisatorische Sicherheit geprüft werden sollen (Phishing, Social Engineering)

- Es werden Informationen zu Netzwerken und Systemen mit manuellen und automatisierten Tools gesammelt

- Die gefundenen Schwachstellen (Manual Exploitation) werden ausgenutzt, um das tatsächliche Schadenspotential zu ermitteln

- Neben der reinen technischen Infrastruktur kann auch die Prüfung der organisatorischen oder personellen Sicherheit geprüft werden. Dazu gehört die angemessene Reaktion auf Social Engineering Angriffe und Phishing-Mails oder die Kontrolle der Eskalationsprozeduren.

Cyber Security Check

- Der Cyber Security Check wird auf Grundlage relevanter Dokumente wie Sicherheitskonzepte, Betriebshandbücher etc. durchgeführt

- Prüfung auf Grundlage des ISACA Prüfstandards zum Beispiel:

- Wie werden Netzübergänge abgesichert?

- Wie werden Schadprogramme abgewehrt?

- Wie wird die Ausnutzung von Sicherheitslücken unterbunden?

- Der Cyber-Sicherheits-Check ist eher vergleichbar mit einem Informationssicherheits-Audit, allerdings wird die zu prüfende Infrastruktur nicht primär gegen einen Standard wie ISO 27001 oder VdS 10000 geprüft, sondern das tatsächliche Risiko für die Vertraulichkeit, Integrität und Verfügbarkeit der IT-Infrastruktur bewertet.

WEITERE SINNVOLLE LEISTUNGEN IM RAHMEN VON IT-SECURITY LEISTUNGEN

Beauftragung eines Externen Informations-Sicherheitsbeauftragten (ISB)

Ermittlung eines Cyber Security Scores für Ihr Unternehmen (KPI)

SIE WOLLEN SELBST PENETRATIONSTEST DURCHFÜHREN?

Sie wollen Penetrationstests nicht in externe Hände geben, sondern selbst durchführen? Oder zumindest bewerten können, ob die Penetrationstests kompetent und sachkundig durchgeführt wurden und die Risiken und Angriffsmöglichkeiten besser verstehen? Dann sind unsere Hacking Seminare mit hohem Praxisanteil genau richtig. Wählen Sie aus unserem Kursprogramm die für Sie richtigen Kurse aus.

Expert Hacking Kompakt

Der kompakte Grundlagenkurs

Expert Hacking Advanced

Der weiterführende Hacking-Kurs mit Spezialthemen

Expert Hacking Specialist

Der umfassende Hacking-Kurs

IST NESEC DER RICHTIGE PARTNER FÜR SIE?

Wenn Sie an einem Penetrationstest interessiert sind, sollten wir uns kennenlernen.

Am besten fühlen Sie sich so richtig sicher. Bei diesen Aufträgen haben wir den größten Ehrgeiz, Schwachstellen zu finden.

1. Wir von NESEC legen großen Wert auf Persönlichkeit und Effizienz. Aus diesem Grund werden Sie bei uns bereits ab Erstkontakt von einem Teammitglied betreut und nicht von einer Vorinstanz, wie beispielsweise einem Vertriebsmitarbeiter. Zusammen mit unserem Teammitglied können Sie Ihre persönlichen Ziele abstecken und herausfinden, ob Sie sich eine Zusammenarbeit mit NESEC vorstellen können.

2. Zu Beginn erarbeiten Sie mit uns zusammen einen Zeitplan, welcher zum einen als roter Faden dient als auch die Ziele genaustens terminiert und festhält. Bei diesem Schritt stellt sich erfahrungsgemäß schnell heraus, ob wir der richtige Anbieter für Sie sind.

4. Nun werden Handlungsziele festgelegt. Während der Behebung der gefundenen Abweichungen werden Sie selbstverständlich über jeden Schritt von uns auf dem Laufenden gehalten. Sie werden von uns bestmöglich in den Prozess mit einbezogen. Nicht zuletzt, um Überraschungen am Ende zu vermeiden.

3. Danach wird von uns ein Bericht erstellt, welcher Sie über etwaige Auffälligkeiten informiert und welche Handlungsempfehlungen wir Ihnen zur Behebung anbieten können.

5. Zum Abschluss setzen wir uns mit Ihnen zusammen und stellen sicher, dass Sie unsere gelistete Arbeit und die Ergebnisse verstehen. Dabei ist es essentiell, dass wir Ihnen das Wissen vermitteln, damit Sie schnellstmöglich die erforderlichen Maßnahmen ergreifen können. Die Sicherheitslücken schnellstmöglich zu schließen hat allerhöchste Priorität.

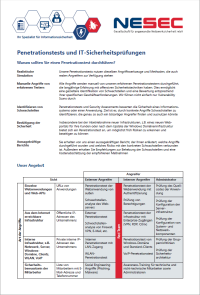

Für mehr Informationen zu unserem Vorgehen bei Penetrationstests und IT-Sicherheitsprüfungen schauen Sie sich unseren Flyer an.

IST NESEC DER RICHTIGE PARTNER FÜR SIE?

Wenn Sie an einem Penetrationstest interessiert sind, sollten wir uns kennenlernen.

Am besten fühlen Sie sich so richtig sicher. Bei diesen Aufträgen haben wir den größten Ehrgeiz, Schwachstellen zu finden.

Wenn Sie sich mit uns in Verbindung setzen, werden Sie nicht von einem Vertriebsmitarbeiter kontaktiert. Stattdessen wird eines unserer Teammitglieder mit Ihnen zusammenarbeiten, um festzustellen, ob wir zueinander passen.

Wenn ja, werden wir einen Zeitplan ausarbeiten, der für alle Beteiligten funktioniert. Sollte es sich herausstellen, dass wir nicht der richtige Anbieter für Sie sind, werden wir Ihnen dies offen sagen und Ihre Zeit nicht verschwenden.

Es wird ein Bericht erstellt, der Sie darüber informiert, was entdeckt wurde und was wir zur Behebung etwaiger Probleme vorschlagen.

Es werden Einsatzregeln festgelegt, die den von Ihnen definierten Zielen entsprechen. Während der Durchführung der Arbeiten werden wir Sie über jeden Schritt auf dem Laufenden halten. Sie werden laufend in den Prozess einbezogen, um böse Überraschungen zu vermeiden.

Wir werden mit Ihnen zusammenarbeiten, um sicherzustellen, dass Sie die Ergebnisse verstehen und über das nötige Wissen verfügen, um die erforderlichen Maßnahmen zu ergreifen, damit die Sicherheitslücken schnellstmöglich geschlossen werden. Mehr Infos zu unseren Penetrationstests und IT-Sicherheitsprüfungen finden Sie im angehängten Flyer.

HABEN WIR SIE ÜBERZEUGT ?

Mehr gute Gründe für NESEC

Unsere Mitarbeiter verfügen über eine große Anzahl sowohl herstellerspezifischer als auch herstellerunabhängiger Zertifizierungen.

- ISO 27001 Lead Auditor (TÜV Rheinland)

- VdS 10000 anerkannter Berater (VdS Schadenverhütung)

- Externer Datenschutzbeauftragter (TÜV Süd)

- CISSP (ISC²)

- Cyber Security Practitioner (ISACA)

- Certified Ethical Hacker Master (EC-Council)

- Certified Ethical Hacker (EC-Council)

- Certificate of Cloud Security Knowledge (Cloud Security Alliance)

Aktuelle Blogbeiträge

Kennzahlen (KPI, KRI, KCI) in der Informationssicherheit – Chancen und Nutzen

Dieser Artikel gibt einen Überblick über die wichtigsten Leistungsindikatoren (KPIs, KRIs und KCIs) für die Informationssicherheit / IT-Sicherheit.

Anstehende Veranstaltungen

Mehr gute Gründe für NESEC

Unsere Mitarbeiter verfügen über eine große Anzahl sowohl herstellerspezifischer als auch herstellerunabhängiger Zertifizierungen.

- ISO 27001 Lead Auditor (TÜV Rheinland)

- VdS 10000 anerkannter Berater (VdS Schadenverhütung)

- Externer Datenschutzbeauftragter (TÜV Süd)

- CISSP (ISC²)

- Cyber Security Practitioner (ISACA)

- Certified Ethical Hacker Master (EC-Council)

- Certified Ethical Hacker (EC-Council)

- Certificate of Cloud Security Knowledge (Cloud Security Alliance)

Anstehende Veranstaltungen

NESEC besser kennenlernen

Neugierig, überzeugt. interessiert?

Vereinbaren Sie ein unverbindliches Gespräch mit einem unserer Mitarbeiter.

Wir sind gespannt, welche Herausforderungen Sie zur Zeit beschäftigen.

Beachten Sie auch unseren aktuellen Veranstaltungen und Webinare.